Su pregunta ¿Dónde están los intentos de inicio de sesión fallidos en Linux?

¿Dónde están los intentos de inicio de sesión fallidos en Linux?

- ¿Dónde están los intentos de inicio de sesión fallidos en Linux?

- ¿Cómo elimino los intentos de inicio de sesión fallidos en Linux?

- ¿Cómo superviso los intentos de inicio de sesión fallidos?

- ¿Qué comando ofrece una lista de intentos de inicio de sesión exitosos y fallidos recientes?

- ¿Cómo compruebo si Linux ha fallado en la autenticación?

- ¿Cómo encuentro el historial de inicio de sesión en Linux?

- ¿Cómo desbloqueo una cuenta Linux bloqueada?

- ¿Cómo cambio el registro de inicio de sesión fallido en Linux?

- ¿Cuánto tiempo estará bloqueada la cuenta de zoom?

- ¿Qué es un intento de inicio de sesión?

- ¿Cuál es el ID de evento para el inicio de sesión fallido?

- ¿Cómo verifico los intentos de inicio de sesión en Windows?

- ¿Cómo veo el historial de SSH?

- ¿Cómo encuentro mi historial de inicio de sesión de SSH?

- ¿Dónde se almacenan los registros de SSH?

- ¿Dónde está el registro SSH en Linux?

- ¿Qué es el registro de autenticación en Linux?

- ¿Qué es el comando Lastb?

- ¿Cómo veo todo el historial de usuario en Linux?

- ¿Cómo verifico mi historial de inicio de sesión?

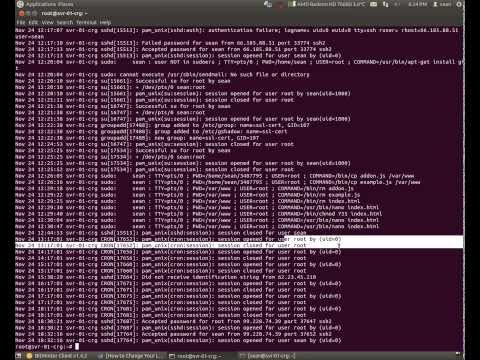

En CentOS o RHEL, las sesiones SSH fallidas se registran en el archivo /var/log/secure.

¿Cómo elimino los intentos de inicio de sesión fallidos en Linux?

Navegue a /run/faillock, esta carpeta debe contener un archivo con el nombre de usuario bloqueado. Elimine el archivo con el nombre de usuario para desbloquear rm /run/faillock/username.

¿Cómo superviso los intentos de inicio de sesión fallidos?

Abra el Visor de eventos en Active Directory y vaya a Registros de Windows > Seguridad. El panel del centro enumera todos los eventos que se han configurado para la auditoría. Tendrá que revisar los eventos registrados para buscar intentos fallidos de inicio de sesión.

¿Qué comando ofrece una lista de intentos de inicio de sesión exitosos y fallidos recientes?

El comando lastb registra todos los intentos de inicio de sesión incorrectos.

¿Cómo compruebo si Linux ha fallado en la autenticación?

Cómo encontrar todos los intentos fallidos de inicio de sesión de SSHD en Linux Utilice el comando grep para encontrar el mensaje de error de autenticación del archivo /var/log/secure o /var/log/auth.log. Ejecute el comando awk y cut para imprimir IP/nombre de host. Uno puede ejecutar el comando sort para ordenar los datos.

¿Cómo encuentro el historial de inicio de sesión en Linux?

Cómo ver el historial de inicio de sesión de Linux Abra la ventana del terminal de Linux. Escriba el "último" en la ventana de la terminal y presione Entrar para ver el historial de inicio de sesión de todos los usuarios. Escriba el comando "último

¿Cómo desbloqueo una cuenta Linux bloqueada?

Opción 1: use el comando "contraseña -u nombre de usuario". Desbloqueo de contraseña para el nombre de usuario del usuario. Opción 2: use el comando "usermod -U nombre de usuario". ¿Cómo verificar si el estado de los usuarios está bloqueado o no? 7 de agosto de 2016.

¿Cómo cambio el registro de inicio de sesión fallido en Linux?

Denegar = 3 -> bloqueará al usuario después de 3 intentos de inicio de sesión fallidos, puede cambiar este número según sus requisitos. unlock_time=600 –> significa que la cuenta del usuario permanecerá bloqueada durante 10 minutos (600 segundos), si desea que la cuenta de usuario se bloquee para siempre, configure este parámetro como "unlock_time=nunca" 18 de diciembre de 2019.

¿Cuánto tiempo estará bloqueada la cuenta de zoom?

Su cuenta de Zoom se bloqueará durante 30 minutos después de 7 intentos fallidos de iniciar sesión. Puede esperar 30 minutos si desea conservar su contraseña e intentarlo nuevamente, o puede restablecerla de inmediato. Si solo es un usuario típico y se le ha bloqueado el acceso a Zoom, entonces todo lo que necesita hacer es restablecer su contraseña.

¿Qué es un intento de inicio de sesión?

Básicamente, esto significa que un pirata informático sigue tratando de adivinar su contraseña hasta que lo hace bien. La mayoría de las veces, usan un script para esto. Limitar intentos de inicio de sesión nos permite rastrear y limitar el número de intentos de inicio de sesión fallidos.

¿Cuál es el ID de evento para el inicio de sesión fallido?

Introducción. El ID de evento 4625 (visto en el Visor de eventos de Windows) documenta cada intento fallido de iniciar sesión en una computadora local. Este evento se genera en la computadora desde donde se realizó el intento de inicio de sesión. Un evento relacionado, el Id. de evento 4624 documenta los inicios de sesión correctos.

¿Cómo verifico los intentos de inicio de sesión en Windows?

Cómo ver los intentos de inicio de sesión en su PC con Windows 10. Abra el programa de escritorio Visor de eventos escribiendo "Visor de eventos" en Cortana/el cuadro de búsqueda. Seleccione Registros de Windows en el panel de menú de la izquierda. En Registros de Windows, seleccione seguridad. Ahora debería ver una lista desplegable de todos los eventos relacionados con la seguridad en su PC.

¿Cómo veo el historial de SSH?

Verifique el historial de comandos a través de ssh Intente escribir el historial en una terminal para ver todos los comandos hasta ese momento. Podría ayudar si fueras root. NOTA: Si no eres fanático del historial de comandos, también hay un archivo en tu directorio de inicio ( cd ~ ), llamado .

¿Cómo encuentro mi historial de inicio de sesión de SSH?

Para encontrar los últimos inicios de sesión SSH realizados en su máquina Linux, simplemente puede inspeccionar el contenido del archivo "/var/log/auth. log” y canalícelo con “grep” para encontrar registros SSH.

¿Dónde se almacenan los registros de SSH?

De forma predeterminada, sshd(8) envía información de registro a los registros del sistema utilizando el nivel de registro INFO y la función de registro del sistema AUTH. Entonces, el lugar para buscar datos de registro de sshd(8) es /var/log/auth. Iniciar sesión. Estos valores predeterminados se pueden anular mediante las directivas SyslogFacility y LogLevel.

¿Dónde está el registro SSH en Linux?

Si desea que incluya los intentos de inicio de sesión en el archivo de registro, deberá editar el archivo /etc/ssh/sshd_config (como root o con sudo) y cambiar LogLevel de INFO a VERBOSE. Después de eso, los intentos de inicio de sesión ssh se registrarán en /var/log/auth. archivo de registro.

¿Qué es el registro de autenticación en Linux?

Los sistemas basados en RedHat y CentOS utilizan este archivo de registro en lugar de /var/log/auth. Iniciar sesión. Se utiliza principalmente para rastrear el uso de los sistemas de autorización. Almacena todos los mensajes relacionados con la seguridad, incluidos los errores de autenticación. También realiza un seguimiento de los inicios de sesión de Sudo, los inicios de sesión de SSH y otros errores registrados por el demonio de los servicios de seguridad del sistema.

¿Qué es el comando Lastb?

1.0 last y lastb El último comando proporciona una lista cronológica de los inicios de sesión de los usuarios en un sistema Linux durante un período de tiempo. Los comandos lastb brindan una lista similar de inicios de sesión fallidos en el sistema. De forma predeterminada, last utiliza el archivo /var/log/wtmp para el registro de los datos de inicio de sesión.

¿Cómo veo todo el historial de usuario en Linux?

En Linux, hay un comando muy útil para mostrarle todos los últimos comandos que se han utilizado recientemente. El comando simplemente se llama historial, pero también se puede acceder al mirar su archivo . bash_history en su carpeta de inicio. De forma predeterminada, el comando de historial le mostrará los últimos quinientos comandos que ha ingresado.

¿Cómo verifico mi historial de inicio de sesión?

Ver los eventos de inicio de sesión Paso 1: vaya a Inicio ➔ Escriba "Visor de eventos" y haga clic en Entrar para abrir la ventana "Visor de eventos". Paso 2: en el panel de navegación izquierdo de "Visor de eventos", abra los registros de "Seguridad" en "Registros de Windows". Paso 3: deberá buscar las siguientes ID de eventos para los fines mencionados a continuación. ID de evento.