Respuesta rápida: ¿Cómo funciona la autenticación de Linux?

¿Cómo se autentica Linux?

- ¿Cómo se autentica Linux?

- ¿Cómo funciona la autenticación?

- ¿Cuáles son los 5 tipos de autenticación?

- ¿Cómo autorizo a un usuario en Linux?

- ¿Qué es LDAP y cómo funciona en Linux?

- ¿Qué es la autenticación de sistema a sistema?

- ¿Cuál es el mejor método de autenticación?

- ¿Qué es la autenticación proporcionar algunos ejemplos?

- ¿Cuál es el propósito de la autenticación?

- ¿Cuáles son los cuatro factores de autenticación?

- ¿Cuál es el mecanismo de autenticación más común?

- ¿Cuáles son ejemplos de autenticación de dos factores?

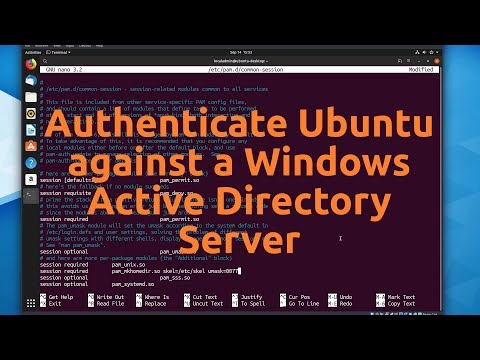

- ¿Cómo autentico un servidor Linux con Active Directory?

- ¿Cómo encuentro mi contraseña de autenticación de Ubuntu?

- ¿Cómo sé si LDAP está instalado en Linux?

- ¿Cómo sé si LDAP está configurado en Linux?

- ¿Linux usa LDAP?

- ¿Cuáles son los tipos de autenticación?

- ¿Por qué las contraseñas son débiles en la autenticación?

- ¿Cuál es la diferencia entre autenticación y autenticación?

- ¿Cuál es el método de autenticación más seguro?

- ¿Cuál de los siguientes es el modo de autenticación más seguro?

- ¿Qué método de autenticación es mejor y por qué?

- ¿Qué pasa si una empresa gestiona la autenticación y no la autorización?

Tradicionalmente, Linux y otros sistemas similares a Unix simplemente autenticaban a los usuarios contra una entrada en el archivo /etc/passwd. Todos tenían acceso de solo lectura al archivo de contraseñas y las contraseñas encriptadas estaban disponibles para cualquier persona con acceso al sistema.

¿Cómo funciona la autenticación?

En la autenticación, el usuario o la computadora tiene que demostrar su identidad al servidor o cliente. Por lo general, la autenticación por parte de un servidor implica el uso de un nombre de usuario y una contraseña. Otras formas de autenticación pueden ser a través de tarjetas, escaneos de retina, reconocimiento de voz y huellas dactilares.

https://www.youtube.com/watch?v=rvrYKTFPovk

¿Cuáles son los 5 tipos de autenticación?

5 tipos comunes de autenticación Autenticación basada en contraseña. Las contraseñas son los métodos más comunes de autenticación. Autenticación multifactor. Autenticación basada en certificados. Autenticación biométrica. Autenticación basada en token.

¿Cómo autorizo a un usuario en Linux?

Algunos comandos importantes de Linux. sudo adduser user: agrega un usuario con el nombre de grupo como nombre de usuario. id nombre de usuario: uid=1001(foobar) gid=1001(foobar) groups=1001(foobar), 4201(security) para obtener grupos de un usuario (/etc/passwd tiene esta información). nombre de usuario de grupos: obtiene todos los usuarios que pertenecen a este grupo (/etc/groups tiene esta información).

¿Qué es LDAP y cómo funciona en Linux?

El servidor LDAP es un medio para proporcionar una única fuente de directorio (con una copia de seguridad redundante opcional) para la búsqueda y autenticación de la información del sistema. El uso del ejemplo de configuración del servidor LDAP en esta página le permitirá crear un servidor LDAP para admitir clientes de correo electrónico, autenticación web, etc.

¿Qué es la autenticación de sistema a sistema?

Uno de los pilares para establecer un entorno de red seguro es asegurarse de que el acceso esté restringido a las personas que tienen derecho a acceder a la red. Si se permite el acceso, los usuarios pueden autenticarse en el sistema, lo que significa que pueden verificar sus identidades.

¿Cuál es el mejor método de autenticación?

Nuestros 5 mejores métodos de autenticación Autenticación biométrica. La autenticación biométrica se basa en los rasgos biológicos únicos de un usuario para verificar su identidad. Código QR. La autenticación de código QR se usa normalmente para la autenticación de usuarios y la validación de transacciones. SMS OTP. Notificación de inserción. Autenticación de comportamiento.

¿Qué es la autenticación proporcionar algunos ejemplos?

En informática, la autenticación es el proceso de verificar la identidad de una persona o dispositivo. Un ejemplo común es ingresar un nombre de usuario y una contraseña cuando inicia sesión en un sitio web. Si bien una combinación de nombre de usuario y contraseña es una forma común de autenticar su identidad, existen muchos otros tipos de autenticación.

¿Cuál es el propósito de la autenticación?

La autenticación es el proceso de determinar si alguien o algo es, de hecho, quién o qué dice ser. La tecnología de autenticación proporciona control de acceso a los sistemas al verificar si las credenciales de un usuario coinciden con las credenciales en una base de datos de usuarios autorizados o en un servidor de autenticación de datos.

¿Cuáles son los cuatro factores de autenticación?

La autenticación de cuatro factores (4FA) es el uso de cuatro tipos de credenciales de confirmación de identidad, típicamente clasificadas como factores de conocimiento, posesión, herencia y ubicación.

¿Cuál es el mecanismo de autenticación más común?

Una contraseña es un secreto compartido conocido por el usuario y presentado al servidor para autenticar al usuario. Las contraseñas son el mecanismo de autenticación predeterminado en la web hoy en día.

¿Cuáles son ejemplos de autenticación de dos factores?

Un buen ejemplo de autenticación de dos factores es el retiro de dinero de un cajero automático; sólo la combinación correcta de una tarjeta bancaria (algo que el usuario posee) y un PIN (algo que el usuario conoce) permite realizar la transacción.

¿Cómo autentico un servidor Linux con Active Directory?

Administración de objetos de Active Directory Abra la herramienta de administración de usuarios y grupos de Active Directory. Modifique un objeto de usuario para que funcione como un usuario POSIX. Agregue el usuario como miembro de Unix del grupo. Este usuario ahora debería poder autenticarse en la máquina Linux a través de cualquier mecanismo deseado, incluida una sesión SSH.

¿Cómo encuentro mi contraseña de autenticación de Ubuntu?

Afortunadamente, Ubuntu tiene un mecanismo de línea de comando simple mediante el cual el usuario raíz puede restablecer la contraseña de cualquier cuenta. Al usar "sudo" para otorgarse temporalmente privilegios de root, puede usar la utilidad "passwd" para restablecer la contraseña de la cuenta a una nueva de su elección.

¿Cómo sé si LDAP está instalado en Linux?

En Linux Para verificar si el servidor LDAP se está ejecutando y escuchando en el puerto SSL, ejecute el comando nldap -s. Para verificar si el servidor LDAP se está ejecutando y escuchando en el puerto TCL, ejecute el comando nldap -c.

¿Cómo sé si LDAP está configurado en Linux?

Pruebe la configuración de LDAP Inicie sesión en el shell de Linux mediante SSH. Ejecute el comando de prueba de LDAP, proporcionando la información para el servidor LDAP que configuró, como en este ejemplo: Proporcione la contraseña de LDAP cuando se le solicite. Si la conexión funciona, puede ver un mensaje de confirmación.

¿Linux usa LDAP?

Autenticación de usuarios con LDAP De manera predeterminada, Linux autentica a los usuarios mediante el archivo /etc/passwd. Ahora veremos cómo autenticar usuarios usando OpenLDAP. Asegúrese de permitir los puertos OpenLDAP (389, 636) en su sistema.

¿Cuáles son los tipos de autenticación?

¿Cuáles son los tipos de autenticación? Autenticación primaria/de un solo factor. Autenticación de dos factores (2FA) Inicio de sesión único (SSO) Autenticación de múltiples factores (MFA) Protocolo de autenticación de contraseña (PAP) Protocolo de autenticación por desafío mutuo (CHAP) Protocolo de autenticación extensible (EAP).

¿Por qué las contraseñas son débiles en la autenticación?

Sin embargo, las contraseñas también son una de las formas más inseguras de autenticación de usuarios que existen. Idealmente, el usuario es la única persona que conoce su contraseña, por lo que es el único que puede acceder a la cuenta.

¿Cuál es la diferencia entre autenticación y autenticación?

Como sustantivos la diferencia entre autenticación y autenticación. es que la autenticación es algo que valida o confirma la autenticidad de algo, mientras que la autenticación es el proceso de hacer o establecer como auténtico.

¿Cuál es el método de autenticación más seguro?

Beyond Identity combina dos de los autenticadores más fuertes: biometría y claves asimétricas. Elimina la contraseña y proporciona una autenticación extremadamente segura ya que la identidad del usuario solo se almacena localmente en el dispositivo y no se puede mover.

¿Cuál de los siguientes es el modo de autenticación más seguro?

Hoy en día, el uso de dispositivos biométricos como escáneres de mano y escáneres de retina es cada vez más común en el entorno empresarial. Es el método de autenticación más seguro.

¿Qué método de autenticación es mejor y por qué?

contraseñas Uno de los métodos de autenticación más extendidos y conocidos son las contraseñas. Autenticación de dos factores. Prueba de captchas. Autenticación biométrica. Autenticación y Machine Learning. Pares de claves públicas y privadas. La línea de fondo.

¿Qué pasa si una empresa gestiona la autenticación y no la autorización?

Cuando se trata de acceso a cualquier tipo de activos de datos confidenciales, se requieren autenticación y autorización. Sin ambos, corre el riesgo de exponer la información a través de una violación o un acceso no autorizado, lo que en última instancia resulta en mala prensa, pérdida de clientes y posibles multas reglamentarias.