¿Qué tan difícil es hackear una computadora portátil con Windows?

- ¿Es posible hackear una computadora portátil?

- ¿Qué tan difícil es hackear una computadora?

- ¿Windows 10 es fácil de hackear?

- ¿Cómo se meten los hackers en tu portátil?

- ¿Se puede piratear una computadora portátil si está apagada?

- ¿Se puede piratear una computadora portátil a través de WiFi?

- ¿Qué portátiles son más difíciles de hackear?

- ¿Qué programa usan los hackers para hackear?

- ¿Cómo consiguen los hackers tu contraseña?

- ¿Por qué Windows es tan fácil de hackear?

- ¿Cómo me aseguro de que mi computadora es segura?

- ¿Es suficiente la seguridad de Windows 10?

- ¿Pueden los hackers ver tu pantalla?

- ¿Cuáles son los 7 tipos de hackers?

- ¿Con qué frecuencia se piratean las computadoras portátiles?

- ¿Restablecer la PC eliminará a los piratas informáticos?

- ¿Qué sucede cuando un hacker ingresa a su computadora?

- ¿Cómo puedo saber si mi computadora portátil está pirateada?

- ¿Puede un hacker tomar el control de mi computadora?

- ¿Cómo entran los hackers en tu WIFI?

Una computadora portátil con Windows 10 apagada puede verse comprometida en menos de tres minutos. Con solo unas pocas pulsaciones de teclas, es posible que un pirata informático elimine todo el software antivirus, cree una puerta trasera y capture imágenes y contraseñas de la cámara web, entre otros datos personales altamente confidenciales.

¿Es posible hackear una computadora portátil?

Técnicamente, a partir de ahora, la respuesta es no. Si nunca conecta su computadora, está 100 por ciento a salvo de los piratas informáticos en Internet. No hay forma de que alguien pueda piratear y recuperar, alterar o monitorear información sin acceso físico. Pero incluso esta tecnología requiere acceso físico a la computadora.

¿Qué tan difícil es hackear una computadora?

A menos que sea un hacker experto, las posibilidades de que eso suceda son escasas o inexistentes. Hackear la computadora de cualquier persona es 100% posible, pero todo depende de su conocimiento en piratería, hay muchas maneras de hacerlo, también muchos softwares disponibles hoy en día como troyanos de acceso remoto, registradores de teclas, kits de herramientas metalsploit...

¿Windows 10 es fácil de hackear?

Si bien Microsoft trabaja arduamente para mantener seguros a sus usuarios, los piratas informáticos aún explotan vulnerabilidades únicas que solo se encuentran en las computadoras con Windows, lo que convierte a Windows en el sistema operativo más pirateado del mundo.

¿Cómo se meten los hackers en tu portátil?

Lo hacen comprando anuncios directamente, secuestrando el servidor de anuncios o pirateando la cuenta de anuncios de otra persona. Malware vendido como software legítimo: los programas antivirus falsos han infectado millones de computadoras. El software se ofrece como gratuito, disponible a través de Internet e incluye malware diseñado para infectar computadoras.

¿Se puede piratear una computadora portátil si está apagada?

En general, la respuesta es no, no puedes hackear una computadora que ha sido apagada. A menos que se cumplan dos condiciones, la PC no se puede reiniciar y piratear desde el exterior, incluso si la deja conectada a Internet y a la corriente. Una de esas condiciones involucra una función llamada "Wake on LAN".

¿Se puede piratear una computadora portátil a través de WiFi?

Afortunadamente, la respuesta es no, nadie puede ingresar a su red doméstica, incluso si conoce la contraseña si está fuera del alcance (más de 300 pies). Además, en la mayoría de los casos, los piratas informáticos no pueden ingresar a su computadora (enlace). Sin embargo, hay otras formas de acceder a su sistema de forma remota.

¿Qué portátiles son más difíciles de hackear?

Las computadoras portátiles más seguras en 2020 MacBook Pro. Las computadoras portátiles de Apple suelen ser algunas de las opciones más seguras que encontrará en el mercado. Lenovo ThinkPad X1 Carbono. Lenovo fabrica constantemente algunas de las computadoras portátiles comerciales más promocionadas del mercado. Nueva Dell XPS 13.

¿Qué programa usan los hackers para hackear?

Comparación de las mejores herramientas de piratería Nombre de la herramienta Tipo de plataforma Netsparker Windows y seguridad de aplicaciones web basadas en web para empresas. Intruso Seguridad informática y de red basada en la nube. Nmap Mac OS, Linux, OpenBSD, Solaris, Windows Seguridad informática y gestión de redes. Metasploit Mac OS, Linux, Seguridad de Windows.

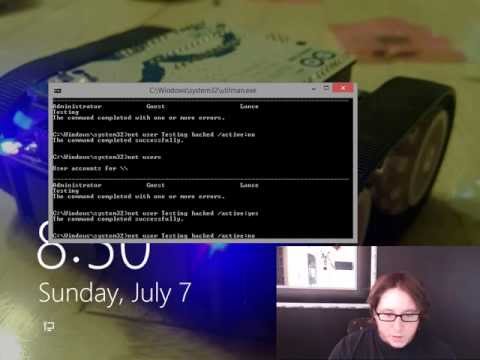

¿Cómo consiguen los hackers tu contraseña?

Se descarga un programa en su computadora donde un pirata informático observa todas las pulsaciones de teclas a medida que las escribe. La información personal, como el nombre y la fecha de nacimiento, se puede utilizar para adivinar contraseñas comunes. Los atacantes utilizan técnicas de ingeniería social para engañar a las personas para que revelen sus contraseñas.

¿Por qué Windows es tan fácil de hackear?

Windows 10 utiliza herramientas antimalware integradas La razón principal por la que el AMSI es un gran problema para los piratas informáticos es que la mayoría de sus ataques utilizan algún tipo de secuencia de comandos.

¿Cómo me aseguro de que mi computadora es segura?

Mantenga su computadora segura en casa Use un firewall. Mantenga todo el software actualizado. Utilice software antivirus y manténgalo actualizado. Asegúrese de que sus contraseñas estén bien elegidas y protegidas. No abra archivos adjuntos sospechosos ni haga clic en enlaces inusuales en los mensajes. Navega por la web de forma segura. Manténgase alejado del material pirateado.

¿Es suficiente la seguridad de Windows 10?

Windows Defender de Microsoft está más cerca que nunca de competir con las suites de seguridad de Internet de terceros, pero aún no es lo suficientemente bueno. En términos de detección de malware, a menudo se ubica por debajo de las tasas de detección que ofrecen los principales competidores de antivirus.

¿Pueden los hackers ver tu pantalla?

Los piratas informáticos pueden obtener acceso al monitor de su computadora: un experto en seguridad cibernética nos muestra lo fácil que es. Ang Cui: Básicamente, no puedes confiar en lo que sale de tu computadora, porque el monitor está cambiando el contenido de la pantalla.

¿Cuáles son los 7 tipos de hackers?

Tipos de hackers Hackers de sombrero blanco. Hackers de sombrero negro. Hackers de sombrero gris. Guión para niños. Hackers de sombrero verde. Hackers de sombrero azul. Hackers de sombrero rojo. Piratas informáticos patrocinados por el estado o la nación.

¿Con qué frecuencia se piratean las computadoras portátiles?

1. Se roba una computadora portátil cada 53 segundos. Gartner, una empresa de investigación tecnológica, descubrió que cada 53 segundos se roba una computadora portátil. Otra encuesta realizada por la empresa de tecnología Kensington concluyó que durante la vida útil de una computadora portátil, existe una probabilidad de 1 en 10 de que sea robada.

¿Restablecer la PC eliminará a los piratas informáticos?

No, en general, reiniciar su PC no elimina a los piratas informáticos. Restablecer su PC tiene que ver con lo que hay en la computadora. Si los piratas informáticos han dejado malware en su máquina, se eliminará.

¿Qué sucede cuando un hacker ingresa a su computadora?

Ponga en cuarentena su PC Mientras esté conectado a Internet, el hacker tiene acceso al dispositivo y su directorio. No es necesario cortar el cable de red. Simplemente desconecte su computadora de la red y evite cualquier tipo de conexión inalámbrica o física. ¡El objetivo es evitar que el virus se propague!17 de mayo de 2021.

¿Cómo puedo saber si mi computadora portátil está pirateada?

Si su computadora es pirateada, es posible que observe algunos de los siguientes síntomas: Ventanas emergentes frecuentes, especialmente las que lo alientan a visitar sitios inusuales o descargar antivirus u otro software. Bloqueos frecuentes o rendimiento inusualmente lento de la computadora. Programas desconocidos que se inician cuando inicia su 1 de noviembre de 2021.

¿Puede un hacker tomar el control de mi computadora?

Una de las herramientas que utiliza un pirata informático envía paquetes de datos para sondear las computadoras y averiguar si hay algún puerto vulnerable disponible que esté listo para ser explotado. Todas las computadoras tienen puertos que están abiertos cuando están en Internet. El hacker sabe que con unas pocas pulsaciones de teclas, puede tomar el control de su computadora.

¿Cómo entran los hackers en tu WIFI?

La práctica más común que usan los piratas informáticos se llama sniffing. Este método permite a los piratas informáticos secuestrar cualquier paquete de datos que se transmita entre un dispositivo y un enrutador. Una vez que el paquete ha sido secuestrado, el pirata informático lo transfiere a su dispositivo y ejecuta programas de fuerza bruta en un intento de descifrarlo.